Mes Projets

Station F

Projet de mise en place d’une infrastructure réseau

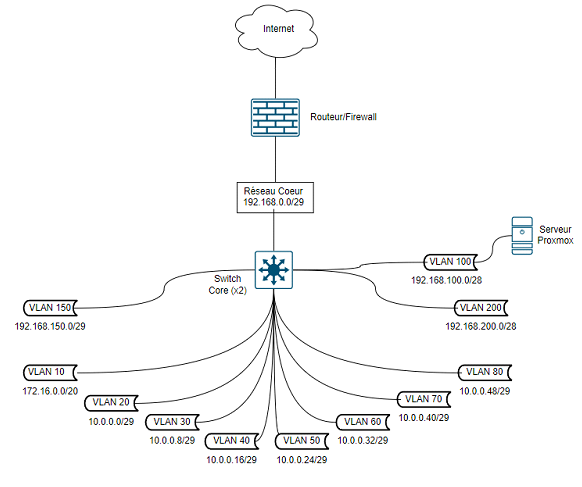

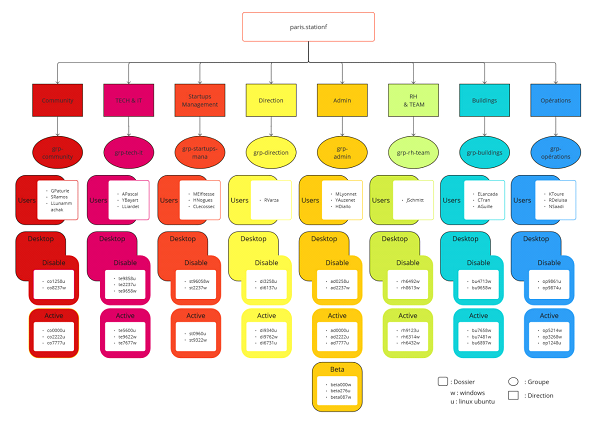

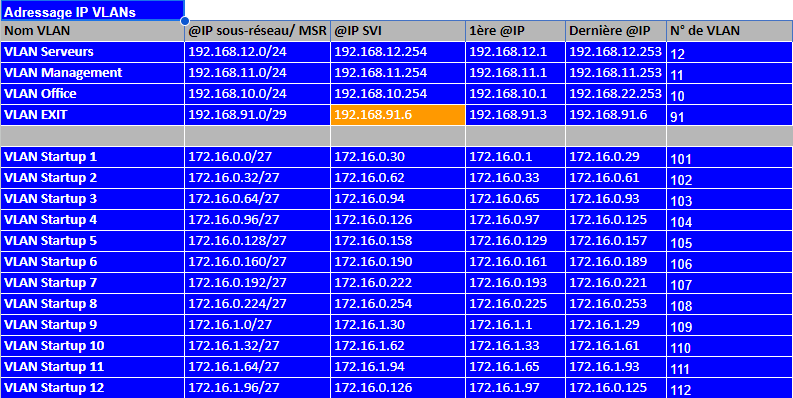

Dans le cadre de ma formation, j’ai conçu et déployé une infrastructure réseau complète en intégrant plusieurs technologies afin de garantir la disponibilité, la performance et la sécurité des services. Le projet a impliqué la configuration de switchs, de points d’accès (AP), de pare-feu, de routeurs et de serveurs avec un hyperviseur Proxmox pour la virtualisation.

Les principaux objectifs incluaient la mise en place de solutions de haute disponibilité et de redondance à travers des technologies telles que VRRP pour la gestion de l’adresse IP virtuelle, EtherChannel pour le lien de redondance entre les switchs, ainsi que la redondance des points d’accès (AP) et de l’Active Directory (AD) pour garantir la continuité des services en cas de défaillance.

Un plan de continuité d’activité (PCA) a été mis en œuvre avec des solutions comme un file server pour la gestion des fichiers et un backup configuration avec un serveur TFTP pour assurer la restauration des configurations en cas de besoin. Un plan de reprise d’activité (PRA) a également été créé avec des stratégies de sauvegarde régulières pour sécuriser les données et configurations réseau.

Enfin, la gestion des accès utilisateurs a été assurée par des politiques de sécurité et de contrôle des accès, permettant de restreindre et de gérer les permissions réseau efficacement.

Ce projet m’a permis de renforcer mes compétences en conception et gestion d’infrastructures réseau complexes, tout en intégrant des mécanismes de résilience et de sécurité adaptés aux besoins professionnels.

Campagne de Phishing

Projet de campagne de phishing et sensibilisation à la sécurité des utilisateurs

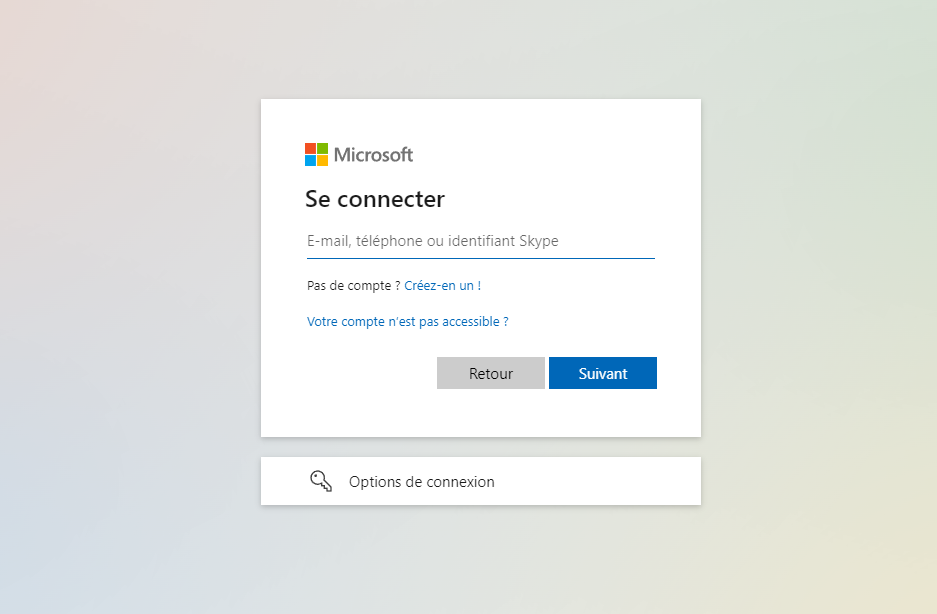

Dans le cadre de ma formation, j’ai mis en place une campagne de phishing ciblée au sein de mon entreprise afin de tester la vigilance et la réactivité des employés face aux tentatives d’attaque par email. Cette initiative visait à identifier les points faibles en matière de sécurité informatique et à renforcer la culture de cybersécurité au sein de l’organisation.

La campagne a consisté à envoyer des emails simulant des attaques de phishing (faux messages d’alertes, faux liens de connexion, etc.) à un échantillon d’utilisateurs. Les résultats ont été analysés pour déterminer le taux de clics et la réceptivité des employés face à ce type de menace. Nous avons à la suite de cela, publié un article listant le risques de phishing ainsi que comment s’en protéger en expliquant les bonnes pratiques en matière de sécurité informatique, en insistant sur la détection des emails frauduleux, la gestion des mots de passe, et l’importance de la vigilance lors de la navigation sur internet, et à l’aide d’un quizz vérifier la compréhension de nos utilisateurs les moins vigilants.

L’objectif principal était de créer une prise de conscience collective sur les risques liés à la cybersécurité et de promouvoir un environnement de travail plus sécurisé.

Ce projet m’a permis de développer des compétences en gestion des risques, en évaluation des vulnérabilités humaines et en mise en œuvre de stratégies de sensibilisation efficaces pour renforcer la sécurité informatique au sein d’une entreprise.

Plan de Seconde Vie du matériel informatique

Durant mon temps en entreprise, j’ai eu la chance d’élaboré un plan de reprise de matériel informatique obsolète au sein de l’entreprise, dans le but de leur offrir une seconde vie. L’objectif était de récupérer du matériel informatique non utilisé, de le reconditionner et de redistribuer une partie à une association locale, contribuant ainsi à la réduction des déchets électroniques et soutenant des initiatives sociales.

Le projet a impliqué plusieurs étapes clés :

Inventaire : J’ai d’abord procédé à un audit des équipements informatiques disponibles (ordinateurs portables et fixe).

Formatage des données et Réinitialisation BIOS : Avant de donner le matériel, un formatage est effectué pour effacer toutes les données personnelles ou sensibles présentes sur les disques durs, garantissant ainsi que le matériel est sécurisé pour son nouveau propriétaire. La réinitialisation du BIOS remet les paramètres d’usine, supprimant les mots de passe et configurations spécifiques, afin de s’assurer que le matériel soit prêt à être utilisé sans restrictions par l’association ou le bénéficiaire.

Don à l’association : Nous avons fait dons de notre matériel dépasser à une association qui gère le reconditionnement des machines.

Don aux associations locales : Redistribution de trente PC à des associations locales.

Ce projet m’a permis de développer des compétences en gestion de projet, en réutilisation de matériel informatique et en engagement social. Il a également renforcé mon approche éco-responsable en matière de gestion des ressources informatiques et a contribué positivement à une cause locale en soutenant une association dans le besoin.